Box情報漏洩の原因と対策|不正アクセスの防止と緊急対応の手順

「Boxの共有リンクを誤って外部公開してしまった」「退職した社員がまだファイルにアクセスできる状態かもしれない」――このような不安を抱えていませんか?実は、Apple、Discovery Channel、Schneider Electricといった大企業でさえ、Box情報漏洩の被害に遭っていることが2019年のAdversis調査で明らかになりました。

クラウドストレージの利便性の裏には、共有設定ミスやアクセス権限管理の不備といった落とし穴が潜んでいます。さらに2024年度は情報漏洩インシデントが過去最多を記録し、特にAIツールとの連携時のデータ流出リスクが急増しています。

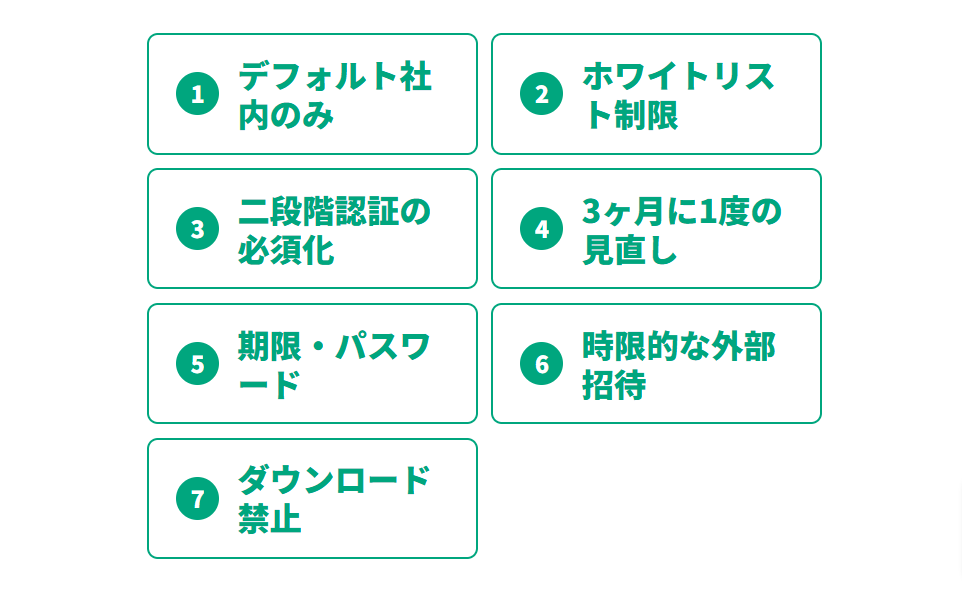

本記事では、Boxでの情報漏洩が起こる4つの原因から、今日から実践できる7つの対策、Box ShieldやGovernanceを活用した高度なセキュリティ対策まで、具体的な事例とデータに基づいて詳しく解説します。

- Box情報漏洩が起きる4つの原因と、AppleやDiscovery Channelなど大企業の実際の漏洩事例

- 情報漏洩の疑いがある時に確認すべき共有リンク設定・ログイン履歴・外部ユーザーのチェック方法

- デフォルト設定変更・二段階認証・アクセス権限見直しなど今日から始められる7つの実践的対策

- Box ShieldとGovernanceの機能詳細と導入費用、異常検知・分類ラベル・電子透かしの活用法

- 情報漏洩時の法的責任と個人情報保護法に基づく報告義務、損害賠償リスクへの対処法

Boxから情報が漏れてしまう4つの原因

Boxでの情報漏洩は、技術的な脆弱性よりも人的ミスや設定不備が主な原因です。サイバーセキュリティ企業Adversisの2019年の調査では、Apple、Discovery Channel、Herbalife、Schneider Electric、そしてBox自身を含む多数の大企業が、誤った共有設定により機密データを外部に公開していたことがZDNet Japanにより報じられました。

どれほど信頼性の高い企業でも、設定ミスによる情報漏洩のリスクから逃れられないことを示す典型例でしょう。

「リンクを知っている全員」設定の落とし穴

Box最大の情報漏洩リスクは、共有リンクの「People with the link(リンクを知っている全員)」設定です。この設定でファイルを共有すると、URLを知る者なら誰でもアクセスできる状態になります。

特にバニティURL(短縮リンク)を使用した場合、第三者による推測が容易になり、Adversisの調査では実際にブルートフォース攻撃により数テラバイト規模の機密データ(パスポート、社会保障番号、銀行口座情報など)が発見されました。

従業員が利便性を優先するあまり、セキュリティリスクを軽視している典型的なパターンといえます。

アクセス権限を付与したまま放置している元社員アカウント

退職者や異動者のアカウント管理不備も深刻な問題です。Box内で「共同所有者」権限を付与された元社員がアカウントを保持し続けると、退職後も機密情報へのアクセスが可能な状態が続きます。

定期的なアカウント棚卸しとアクセス権限の見直しは、情報漏洩防止の基本中の基本です。

パスワードが破られてアカウントが乗っ取られるケース

フィッシング攻撃やパスワード漏洩によるアカウント侵害も増加傾向にあります。2021年のVaronis調査では、BoxのSMS認証を使用したMFA(多要素認証)がバイパスされる脆弱性が報告されました。

SentinelOneの2024年クラウドセキュリティ統計によると、2023年の全データ侵害の82%がクラウド保存情報に関連しており、認証情報の保護が最優先課題です。

従業員のセキュリティ意識不足による誤操作

技術的対策を講じても、従業員のセキュリティ意識が低ければ情報漏洩は防げません。誤って社外秘ファイルを「公開」設定で共有したり、外部の個人アカウントにファイルを転送したりするケースが頻発しています。

定期的なセキュリティトレーニングと利用ガイドラインの策定が、人的ミスによる漏洩を防ぐポイントです。

ReAlice株式会社 AIコンサルタント

ReAlice株式会社 AIコンサルタントBoxにおける情報漏洩の多くは、システムの欠陥ではなく運用面の設計や設定ミスに起因します。

特に共有リンクや権限管理は利便性が高い反面、初期設定のまま使うとリスクが顕在化しやすい領域です。

実際に起きたBoxの情報漏洩事件とは

こうした原因により、実際にどのような情報漏洩事件が発生しているのでしょうか。過去の事例を分析することで、自社のセキュリティ対策の盲点を発見できます。

2019年に発覚した数テラバイト規模のデータ公開

2019年3月、サイバーセキュリティ企業Adversisが衝撃的な調査結果を発表しました。同社が2018年にBox.comをスキャンした結果、Apple、Discovery Channel、Herbalife、Schneider Electric、そしてBox自身を含む大企業が、バニティURLの推測により機密データを外部に晒していたことが判明しました。

漏洩した情報には、顧客リスト、何年分もの社内会議アーカイブ、ITデータ、VPN構成、ネットワーク図などが含まれていました。

エンタープライズアカウントを使用する大企業でさえ、共有設定の管理が不十分だったという事実は、技術的なセキュリティ機能が充実していても、正しく設定・運用しなければ意味がないことを示しています。

- 顧客リストと取引先情報

- 数年分の社内会議アーカイブ

- ITインフラ情報(VPN構成、ネットワーク図)

- パスポートや社会保障番号などの個人情報

- 銀行口座情報

日本企業でも増える共有設定ミスによる流出

日本国内でも、Boxの共有設定ミスによる情報漏洩が増加しています。鴻池運輸株式会社は、こうしたリスクに対応するためBox全社導入により内部不正対策を大幅強化し、アクセス権限の一元管理を実現しました。

特に中小企業では、専任のセキュリティ担当者が不在で、設定の適切性を検証する体制が整っていないことが問題です。日本企業がクラウドサービスを安全に活用するには、導入時のセキュリティ設計と継続的な監査が求められます。

2024年度に報告された情報漏洩インシデントの傾向

2024年度、クラウドストレージに関連する情報漏洩インシデントは過去最多を記録しました。特に注目すべきは、AIツールとの連携時のデータ流出リスクです。

従業員がBox内の機密ファイルを生成AIツールにアップロードし、意図せず外部サーバーにデータを送信してしまうケースが増加しています。AI活用の普及に伴い、AIツールとの連携を前提としたデータガバナンスの再構築が急務です。

過去の事例を見ると、大企業であっても共有設定の甘さから大規模な情報公開が発生しています。

URLの推測が可能な状態を放置した結果、内部資料や個人情報が第三者に閲覧されました。

「情報が漏れたかも」と思ったらすぐ確認すべきこと

万が一、情報漏洩の疑いが生じた場合、初動対応の速さが被害の拡大を防ぎます。以下のチェック項目を迅速に実施しましょう。

管理者コンソールから「レポート」→「共有リンク」を選択し、共有リンクレポートを生成します。

特にバニティURL(カスタムURL)の存在、作成日時、作成者、有効期限の有無、パスワード保護の設定状況を確認しましょう。パスワード保護がされていないリンクは、即座に削除または設定変更が必要です。

管理者コンソールの「レポート」→「ユーザーアクティビティ」から、異常な地域、IP、端末からのログインを確認します。

深夜や休日の不自然なアクセス、OAuth連携アプリの新規登録、共有リンクの一括作成などは侵害の兆候です。ログの保存期間は限られているため、疑わしい活動を発見したら即座に証拠を保全しましょう。

「ユーザーとグループ」→「外部ユーザー」タブで、招待されている外部コラボレーターの一覧を確認します。退職者や取引終了した企業のアカウントが残っていないか、不明な外部ドメインのユーザーがいないかをチェックしましょう。

必要に応じて外部ユーザーのアクセス権限を即座に削除し、フォレンジック調査の専門家への早期相談も検討すべきです。

情報漏洩の疑いがある場合、設定変更や削除を行う前に必ず現状を記録します。

スクリーンショット、アクティビティログのエクスポート、共有設定の一覧取得などを実施し、タイムスタンプ付きで保存しましょう。法的対応や原因究明には、改ざんされていない証拠が欠かせません。

漏洩の疑いが生じた場合、最初の確認作業が被害範囲を大きく左右します。

共有リンクやアクセスログを速やかに確認し、不審な挙動を見逃さないことが重要です。

今日から始められるBoxの情報漏洩対策7選

初動対応と並行して、効果的な情報漏洩対策を実装することが重要です。技術的設定、運用ルール、組織文化の3層で構築することで、セキュリティレベルを段階的に向上させることができます。

デフォルトの共有設定を「社内のみ」に変更する

管理者コンソールの「エンタープライズ設定」→「コンテンツとシェアリング」で、共有リンクのデフォルト設定を「会社のユーザーのみ」に変更します。

これにより、従業員が誤って外部公開設定でリンクを作成するリスクを大幅に削減できます。この設定変更だけで、Adversis調査で明らかになったような大規模漏洩の多くを防げるでしょう。

外部へのファイル共有をホワイトリストで制限する

Boxの外部コラボレーション設定を活用し、ホワイトリスト方式で信頼できるドメインのみを許可します。ホワイトリストに登録されていないドメインへの共有は自動的にブロックされます。

この仕組みにより、従業員が無意識に競合他社や悪意のある第三者にファイルを共有してしまうリスクを防げます。

すべてのアカウントで二段階認証を必須にする

SMS認証ではなく、認証アプリ(Google Authenticator、Microsoft Authenticatorなど)を使用したMFAを全社員に必須化します。

Varonis調査でSMS認証の脆弱性が指摘されているため、より強力な認証方式の採用が求められます。パスワードポリシーも強化し、最低12文字以上、英数字記号の組み合わせを必須としましょう。

3ヶ月に1回はアクセス権限を見直す

「コラボレーションレポート」機能を活用し、四半期ごとにフォルダおよびファイルのアクセス権限を棚卸しします。

特に「共同所有者」権限が付与されているユーザー、退職者・異動者のアカウント、外部コラボレーターの継続必要性を確認しましょう。定期的な権限見直しを制度化することで、内部不正対策が大幅に強化されます。

共有リンクに有効期限とパスワードを設定する

すべての共有リンクに有効期限(推奨:7日間~30日間)とパスワードを設定するポリシーを策定します。特に機密度の高いファイルには、ダウンロード回数制限も併用しましょう。

この対策により、リンクが第三者に漏洩した場合でも、被害を時間的・範囲的に限定できます。

外部ユーザーは必要な期間だけ招待する

プロジェクト単位で外部コラボレーターを招待し、プロジェクト終了後は速やかにアクセス権限を削除します。

定期的に外部ユーザー一覧を確認し、6ヶ月以上アクセスがないアカウントは自動削除する運用ルールを設けることで、不要なアクセス経路を最小限に抑えられます。

ダウンロード禁止設定で閲覧のみに制限する

Boxの「プレビューのみ」権限を活用し、重要なファイルはダウンロードを禁止して閲覧のみに制限します。

電子透かし機能(Enterpriseプラン以上)を併用すれば、万が一スクリーンショットで情報が持ち出された場合でも、誰が閲覧したかを追跡可能です。この設定は生成AIへの機密情報アップロード防止にも効果的でしょう。

情報漏洩対策は、大がかりな投資よりも基本設定の見直しから効果が現れます。

共有範囲の初期値変更や外部共有の制御は、即効性の高い対策です。

Box ShieldとGovernanceで実現する高度なセキュリティ

基本的な対策に加えて、Boxの有償オプションであるShieldとGovernanceを活用することで、さらに高度なセキュリティ環境を構築できます。

これらはEnterprise Plusプラン(月額6,000円/ユーザー)またはEnterprise Advancedプラン(月額9,000円/ユーザー)で利用可能です。

いつもと違うアクセスを自動で検知する機能

Box Shieldのスマートアクセス機能は、機械学習を用いてユーザーの通常のアクセスパターンを学習し、異常な挙動を自動検知します。例えば、普段は東京からアクセスしている従業員が突然海外IPからログインした場合、管理者に即座にアラートが送信されます。

AIによる異常検知は、人間では見逃しがちなセキュリティインシデントの早期発見に極めて有効です。

「社外秘」ラベルで共有やダウンロードを制御

Box Governanceの分類ラベル機能を使用すると、ファイルに「社外秘」「機密」「公開可」などのラベルを付与できます。

「社外秘」ラベルが付いたファイルは、外部共有やダウンロードが自動的にブロックされ、誤操作による流出を防げます。この仕組みは、従業員がファイルの機密度を意識するきっかけにもなるでしょう。

機密ファイルに透かしを入れて追跡可能にする

Enterpriseプラン以上で利用できる電子透かし機能は、PDF閲覧時にユーザーのメールアドレスと閲覧日時を透かしとして表示します。

スクリーンショットで情報が持ち出された場合でも、誰が閲覧したかを追跡できます。心理的な抑止効果も高く、内部不正の予防に効果的です。

外部共有を自動でブロックするポリシー設定

Box Governanceでは、特定のフォルダやファイルタイプに対して外部共有を完全に禁止するポリシーを設定できます。

ホワイトリスト方式で許可ドメインを登録し、それ以外への共有を自動ブロックすることで、人的ミスによる情報流出を技術的に防止します。自動化されたセキュリティ制御は、AI活用を進める企業にとって必須の投資といえるでしょう。

- スマートアクセス:異常なアクセスパターンを自動検知

- 分類ラベル:ファイルの機密度に応じた自動制御

- 電子透かし:情報持ち出し時の追跡が可能

- ポリシー設定:外部共有を自動でブロック

標準機能に加え、拡張オプションを活用することで検知と制御の精度が向上します。

通常と異なるアクセスを自動で検出する仕組みは、早期対応に有効です。

組織全体で情報漏洩を防ぐ取り組み

技術的対策と並行して、組織全体でセキュリティ文化を醸成することが、長期的な情報漏洩防止には欠かせません。以下の取り組みを実施することで、従業員のセキュリティ意識を高めることができます。

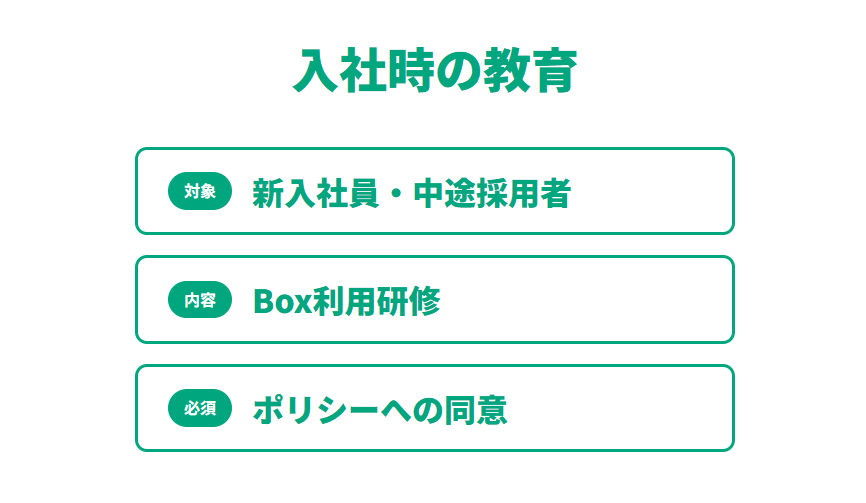

年2回のセキュリティ研修で意識を高める

全従業員を対象に、年2回以上のセキュリティ研修を実施します。研修内容には、実際の情報漏洩事例(Adversis調査のAppleやDiscovery Channelの事例など)、Box共有設定の危険性、フィッシング攻撃の見分け方を含めましょう。

新入社員や中途採用者には、入社時に必ずBox利用研修を実施し、セキュリティポリシーへの同意を得ることが重要です。

Box利用のルールを文書化して全社に共有する

Box利用ガイドラインを策定し、イントラネットで全社に公開します。ガイドラインには、共有設定の使い分け、外部コラボレーター招待の承認フロー、機密情報の取り扱い基準、禁止事項を明記しましょう。

明確なルールを定めることで、従業員の判断基準が統一され、誤操作が減少します。

情報漏洩が起きた時の対応策を明確にする

インシデント対応手順書を作成し、情報漏洩発生時の報告先、初動対応、エスカレーション基準を明確化します。個人情報保護法に基づく報告義務、損害賠償責任、調査報告書の作成必要性も理解させましょう。

緊急連絡網を整備し、夜間・休日でも対応できる体制を構築することが、被害拡大防止のポイントです。

定期的な監査で設定の抜け漏れをなくす

四半期ごとに内部監査を実施し、共有設定の適切性、アクセス権限の妥当性、外部ユーザーの必要性を検証します。監査結果は経営層に報告し、改善が必要な部門には是正措置を求めましょう。

監査の実施自体が「会社に監査されている」という牽制効果を生み、従業員のセキュリティ意識向上につながります。

どれだけ設定を強化しても、利用者の理解が追いつかなければ事故は防げません。

定期的な研修やルールの明文化により、判断基準を組織内で揃えることが重要です。

よくある質問|Box情報漏洩の対策と対応

最後に、Box利用企業からよく寄せられる質問に、実務的な観点から回答します。

Boxから情報が漏れた場合、会社はどんな責任を負う?

個人情報保護法により、個人データの漏洩が発生した場合、事業者は個人情報保護委員会への報告と本人への通知が義務付けられています。報告を怠ると最大1億円以下の罰金が科される可能性があります。

民事責任として、被害者からの損害賠償請求、取引先からの契約解除、企業価値の毀損による株価下落なども想定されるでしょう。ISO27001やPマークを取得している企業では、認証取り消しのリスクもあるため、予防的対策への投資は必須です。

誤って作った共有リンクを削除すれば大丈夫?

リンクを削除すれば以降のアクセスは防げますが、削除前に誰がアクセスしたか、ファイルがダウンロードされたかを確認する必要があります。

アクティビティログから閲覧・ダウンロード履歴を確認し、外部の第三者によるアクセスが確認された場合は、情報漏洩として対応しましょう。特に個人情報や機密情報が含まれる場合、法務部門や専門家への相談が欠かせません。

無料版と有料版でセキュリティ機能に差はある?

Boxの無料版(Individual)と有料版(Business以上)では、セキュリティ機能に大きな差があります。有料版では、管理者コンソール、ログ管理、アクセス権限の詳細設定、SSO連携、IPアドレス制限が利用可能です。

Enterprise以上では電子透かし、Box Shield・Governanceなどの高度なセキュリティ機能が追加されます。法人利用では、最低でもBusinessプラン(月額1,800円/ユーザー)以上の契約が推奨されます。

Box ShieldやGovernanceの導入費用はどのくらい?

Box ShieldとGovernanceは、Enterprise Plusプラン(月額6,000円/ユーザー)またはEnterprise Advancedプラン(月額9,000円/ユーザー)に含まれます。初期費用として30,000円が必要ですが、ボリュームディスカウントが適用されるため、契約ユーザー数が多いほど実質単価は下がります。

2019年のAdversis調査で明らかになったような大規模漏洩のリスクを考えれば、この投資は決して高くありません。

他のクラウドストレージと比べてBoxの安全性は?

BoxはSOC2、ISO27001、FedRAMP認証を取得しており、エンタープライズグレードのセキュリティを提供しています。ただし、2019年のAdversis調査が示すように、プラットフォームの安全性と実際の運用時の安全性は別問題です。

Box自身もデータを誤って公開していた事実は、技術的に優れたサービスでも設定ミスが起こりうることを示しています。クラウドサービスの安全性は、技術力だけでなく、適切な設定と継続的な監査体制、そして従業員のセキュリティ意識という3つの要素の掛け算で決まるのです。